Backdoor.MAC.Elanor este denumirea unui nou malware extrem de periculos pentru platforma OS X, el fiind descoperit recent de catre cercetatori in securitate informatica, ei recomandandu-le utilizatorilor sa fie foarte atenti ce descarca de pe internet deoarece si-ar putea infecta Mac-urile.

Descoperit de catre cei de la Bitdefender, Backdoor.MAC.Elanor este ascuns intr-o aplicatie numita EasyDoc Converter.app, ea parand a permite convertirea de documente, insa in realitate nu face altceva decat sa descarce un script care instaleaza un malware in OS X, acesta preluand in totalitate controlul asupra calculatorului.

Aplicatia infectata este distribuita prin intermediul multor website-uri de incredere care faciliteaza descarcarea de aplicatii pentru Mac, iar cei de la Bitdefender sustin ca nu exista limite in ceea ce poate face acest malware, el putand controla Mac-ul exact precum un utilizatori obisnuit.

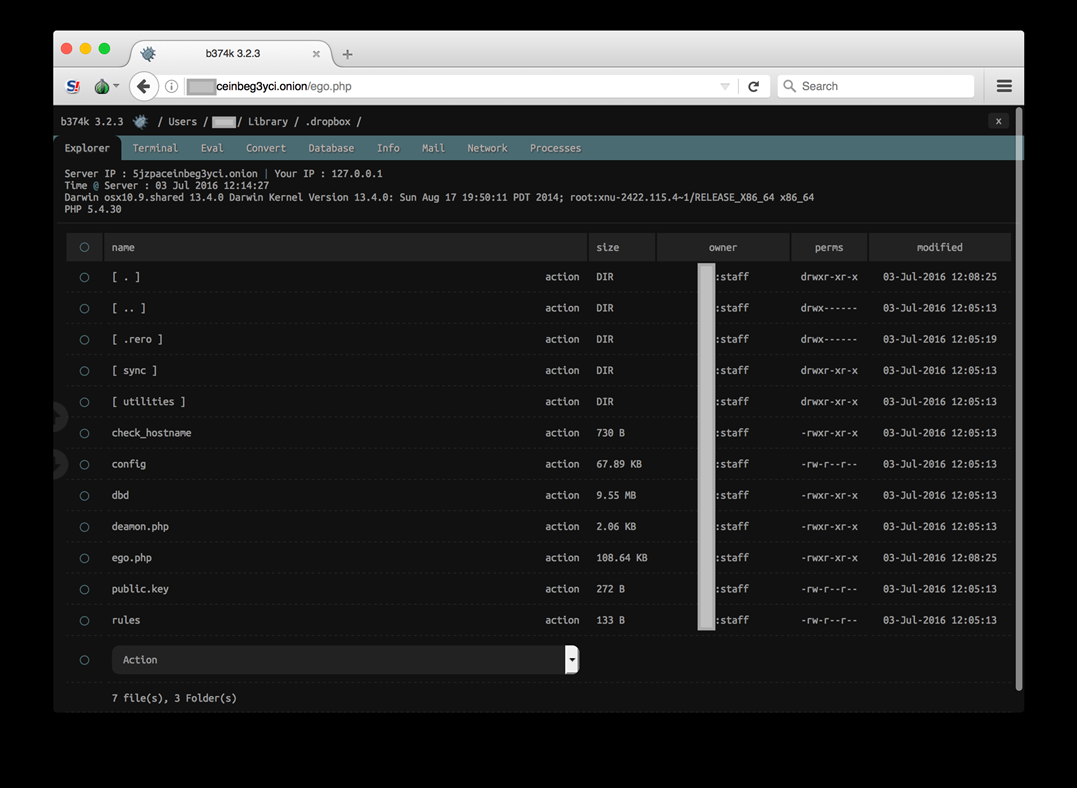

Odata instalat in Mac, Backdoor.MAC.Elanor poate accesa si transfera orice fel de date fara ca utilizatorul sa stie, iar daca hackerul doreste acest lucru, el poate inclusiv sa blocheze accesul la date, sa le cripteze si sa ceara plata unei sume de bani pentru recuperarea lor, lucru de care foarte multi utilizatori se tem.

The backdoor is embedded into a fake file converter application that is accessible online on reputable sites offering Mac applications and software. The EasyDoc Converter.app poses as a drag-and-drop file converter, but has no real functionality – it simply downloads a malicious script. This is a nasty backdoor that can steal data, execute remote code and access the webcam, among other things …

Singura parte buna in ceea ce priveste Backdoor.MAC.Elanor sta in faptul ca aplicatia nu este semnata cu un cont de dezvoltator, deci practic instalarea sa nu este posibila daca sistemul Gatekeeper este activ, asa cum vine el dupa instalarea OS X, in aceasta situatie doar dezactivarea Gatekeeper permitand instalarea.

This type of malware is particularly dangerous as it’s hard to detect and offers the attacker full control of the compromised system. For instance, someone can lock you out of your laptop, threaten to blackmail you to restore your private files or transform your laptop into a botnet to attack other devices. The possibilities are endless.